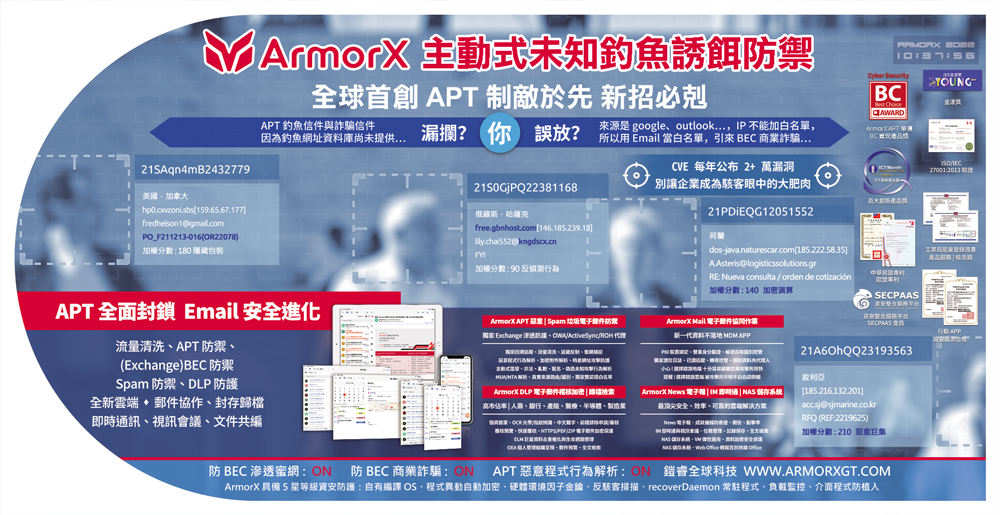

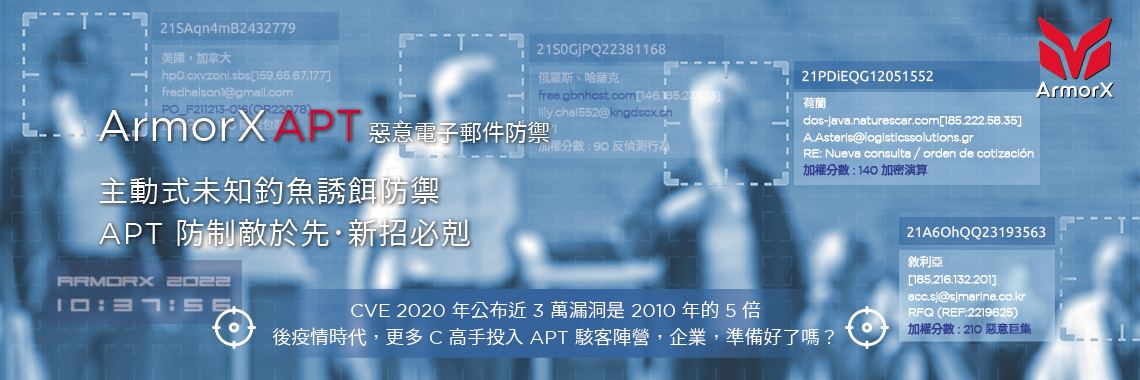

ArmorX APT 惡意電子郵件防禦

產品類別|服務類別Mail APT 滲透防禦與 Mail APT 攻擊防禦

是企業 APT 防禦的重中之重

全球企業 APT 攻擊 80+% 透過 MX SMTP(S),規避 Spam、APT 閘道。20-% 透過 HTTP(S),攻擊 NAT 指向的第一順位閘道,例如 SSV VPN、VM 主機、Exchange HTTP(S) 閘道,或者利用 Load Balance、Firewall、防毒閘道等漏洞,XSS 跨站攻擊內部,例如 AD 主機、VM 主機等。極少數非透過網際網路,例如存取裝置 USB、無線傳輸、買收內應等。APT 電子郵件進階滲透攻擊 80+% 藉由入侵 MX SMTP(S),例如 BEC 商業詐騙、加密勒索、竊取情資(雙重勒索)、操控系統(ATM、匯款、網銀等)、癱瘓勒索。20-% 藉由滲透電子郵件系統或使用者信箱。BEC 商業電子郵件詐騙其營收佔整體 APT 攻擊 50% 以上,先滲透電子郵件系統,取得精準個資與情資,再穿透 Spam、APT 閘道,成功寄送詐騙郵件。

80% 釣魚網址快閃詐騙

後發性釣魚資料庫無法有效攔截

利用市面上的 APT 解決方案,可有效防禦佔比 47% 的含有惡意程式或超連結的惡意郵件與勒索郵件,但對於佔比 53% 的釣魚誘餌郵件與商業詐騙郵件卻相當束手無策,因為藉由後發性(遲至性)的釣魚資料庫攔截,其成效只有 10~30%,遠遠趕不上快速變化的 APT 短期網域註冊與漂白。由於資安產品難防,因此改訴求強化員工警覺的社交工程演練,但若從電子郵件內容來看,當詐騙者和真的一模一樣時,這又讓資安防禦工作變得十分棘手。

如何防禦未知釣魚誘餌攻擊?

成為現今 APT 防禦的最重要課題。

APT 攻擊者在蒐集情資階段常用手法:假冒廠商詢問合作機會、假冒信用卡帳單或電商訂單、假冒 FeDex 等物流、假冒政府單位,例如國稅局、健保局…、假冒資訊中心、O365、Gmail、Amazon…,請用戶修改密碼 (提供舊密碼);在設計誘餌階段常用手法:假冒廠商”電子信箱”寄送 BEC 商業詐騙信件,例如 PDF 合約與匯款資料、利用正當企業做為跳板、假冒知名企業發出詢價單。綜上所述,如能精準解析偽造(他人)、濫發(跳板)、匿名、非法、亂數、時差、中間人(BEC 商業詐騙)、公有雲代發攻擊(近年暴增)等通訊行為,就可以有效防禦未知釣魚誘餌攻擊。

ArmorX APT 零信任資安防禦

網路連線 w 未知釣魚誘餌通訊 w 垃圾郵件 w 病毒蠕蟲 w 惡意程式或超連結 | ||||

| 流量清洗技術 | 主動式未知 釣魚誘餌防禦 | 垃圾郵件 病毒蠕蟲 | 靜態惡意程式 特徵解析 | 動態沙箱 程式行為解析 |

3000+ 萬筆 信譽阻擋黑名單 (排除跳板受害者) ArmorX MTA 反駭客滲透偵測 APT 攻擊連線反制 SMTP 即時回溯追蹤 SMTP 認證陷阱捕捉 | 未知釣魚誘餌 新興詐騙網域 偽造(他人) 濫發(跳板) 匿名、非法 亂數、時差 中間人商業詐騙 公有雲短期詐騙 | 攔截 垃圾郵件 廣告郵件

攔截 病毒郵件 蠕蟲郵件 後門郵件 | 4000+ 萬筆 已知惡意特徵碼 釣魚網址資料庫 零時差攻擊防護 反偵測/加密演算 CVE 漏洞/隱藏包裝 文字命令/巨集腳本 加密附件嘗試解密 | 零時差攻擊防護 動態程式解析 動態網頁解析 網址置換解析 排程網址解析 |

ArmorX APT 真實身份辨識 w 獨家 MUA+MTA 雙重認證放行 LDAP/SQL 整合 w SoC 日誌整合 w 異常 Line 通知 | ||||

ArmorX 主動式 APT 未知釣魚誘餌防禦

完封 APT、提升 30% 攔截成效

ArmorX APT 和其他廠商解決方案同時具備的 APT 防禦技術,包含流量清洗:駭客 IP、釣魚網址、惡意特徵碼,以及惡意程式行為解析:靜態程式特徵解析、動態程式沙箱行為解析,包含反偵測、加密演算、CVE 漏洞、隱藏包裝、文字命令、集腳本、加密附件嘗試解密、網址時差攻擊防禦(網址置換與排程網址解析),占整體 APT 攻擊防禦力 70%。ArmorX APT 獨家具備主動式未知釣魚誘餌防禦:包含假冒、匿名、濫發、非法、亂數、中間人、共用、公有雲、行為解析,占整體 APT 攻擊防禦力 30%。

APT 攻擊防禦解決方案-1

| 防禦類型 | 防禦技術 | 佔整體 防禦力 |

| 流量清洗 | 駭客 IP | 70% |

| 釣魚網址 | ||

惡意程式 行為解析 | 惡意特徵碼 | |

| 靜態程式特徵解析 | ||

| 動態程式沙箱行為解析 | ||

主動式 未知釣魚 誘餌防禦 | 假冒、匿名行為解析 | 30% |

| 濫發、非法行為解析 | ||

| 亂數、中間人行為解析 | ||

| 共用、公有雲行為解析 |

用電子信箱放行會誤放 BEC 商業詐騙

獨家「來源路由+Email」雙驗證白名單

市面上 APT 解決方案的 SMTP 郵件日誌提供日期、寄件者、主旨、來源 IP、郵件標題、內文、附件。ArmorX APT 獨家提供來源路由(來源主機名稱 FQDN[來源 IP]),可避免誤設公有雲 IP 為黑名單,以及來源 IP 隸屬國家、SMTP 認證帳號、MTA 詳細傳輸資訊。市面上 APT 解決方案白名單設定方式提供來源 IP,O365、Google 等公有雲無法使用,以及 Email(信箱、網域名稱),由於寄件者 Email 可以假冒,成為 BEC 商業詐騙安全漏洞。ArmorX APT 獨家提供雙驗證白名單,可供 O365、Google 等公有雲設定,須 MTA 來源路由+Email 同時符合,例如 .google.com:abc.com。

APT 攻擊防禦解決方案-2

管理工具 |

|

SMTP 郵件日誌 | 日期、寄件者、主旨、來源 IP 郵件標題、內文、附件 |

| 來源路由 來源主機名稱 FQDN[來源 IP] 可避免誤設公有雲 IP 為黑名單 | |

| 來源 IP 隸屬國家 | |

| SMTP 認證帳號 | |

| MTA 詳細傳輸資訊 | |

白名單 設定方式 | 來源 IP O365、Google 等公有雲無法使用 |

| Email(信箱、網域名稱) 由於寄件者 Email 可以假冒 成為 BEC 商業詐騙安全漏洞 | |

雙驗證白名單 須 MTA+Email 同時符合 |

ArmorX 全球獨家 Mail APT 滲透攻擊防禦

ArmorX 解決方案可作為 Exchange 安全代理,適用版本:2010、2013、2016、2019,支援協定:OWA、ECP、ActiveSync,執行流量清洗、反駭客滲透偵測、帳號存取國別控管。上述自動學習黑名單可反饋至 APT 攻擊防禦閘道流量清洗,大幅降低新興駭客 IP 與釣魚網址的危害。